- Регистрация

- 18.03.25

- Сообщения

- 61

- Депозит

- 10,000 ₽

Аппаратный криптокошелёк — это отдельное устройство, созданное специально для хранения и использования ваших приватных ключей офлайн. Ключи генерируются и хранятся внутри устройства часто в защитном чипе и никогда не покидают его: кошелёк лишь подписывает транзакции и отдаёт наружу подпись.

Преимущества перед обычными мобильными кошельками:

В числе минусов — меньшее удобство для повседневных мелких платежей и возможные сложности при работе с Web3‑приложениями и сервисами.

- Ключ кошелька не лежит в памяти телефона и не доступен приложениям/вредоносу. У многих устройств есть air‑gap (способ подписания транзакций без подключения к другим устройствам, реализуется обычно с помощью microSD-карты или QR-кода).

- Защищённый экран и физическое подтверждение: адрес и сумма показываются на экране устройства; вы подтверждаете кнопкой. Это защищает от подмены адреса на заражённом устройстве.

- Защита от перебора и от доступа при краже/утрате с помощью пинкодов, пассфраз, счётчиков попыток и т.п. Часто есть duress‑режимы, в которых при вводе определённых пинкодов выводится фейковый баланс или устройство очищается.

- Аппаратные меры против вскрытия (secure element, эпоксид, пломбы) усложняют извлечение ключей даже при физическом доступе.

Разобрав основы, перейдём к моделям. Я отобрал пять устройств с наивысшими оценками — рейтинг сформирован на базе сводной таблицы. Перечислять все устройства не будем: в таблице представлены 33 самых популярных аппаратных криптокошелька — ПЕРЕЙТИ К ТАБЛИЦЕ

Пятое место — Coldcard Mk4

Это один из самых безопасно спроектированных биткоин-кошельков, ориентированных на максимальную автономность и стойкость к взлому.

Его главные защитные функции:

- Два защитных чипа разных производителей — ключ хранится сразу в двух защищённых микросхемах, поэтому даже взлом одного чипа и без PIN не даст доступа к seed-фразе.

- Полностью офлайн-режим по умолчанию — все операции идут через microSD без подключения к ПК, поэтому удалённо взломать устройство невозможно.

- Anti-Phishing механизм — после первой части PIN на экране появляются два уникальных слова; если они не совпали с запомненными — устройство подменили.

- Многочисленные Duress PIN опции — дополнительные PIN запускают скрытый кошелёк, мгновенное стирание или задержку — это помогает при ограблении или принуждении.

- “Bag Number” и заводская пломба — уникальный номер на запаянном пакете совпадает с номером в устройстве, что показывает, что его не вскрывали по дороге.

- Пин-код разделён на две части — PIN вводится в два шага и проверяется внутри SE, из‑за чего перебор сильно замедляется и заканчивается стиранием данных.

- Open-source прошивка и репродюсируемые сборки — код можно проверить на бэкдоры, а seed хранится в памяти в AES‑шифре (ключ внутри Secure Element).

При конфискации или краже злоумышленник столкнётся с стойкой комбинацией: без PIN (который защищён с помощью чипа) ничего не получить; если начать подбирать — через 13 попыток устройство очистится. Любые попытки аппаратного извлечения ключей наткнутся на тот же самый чип (который со счётчиками и защитами). В случае допроса/шантажа владелец может воспользоваться duress PIN, предоставив неправдоподобно малый баланс или уничтожив секрет — причём эти действия невозможно отличить от обычного входа (для нападающего). От удалённых атак Coldcard изолирован своим офлайн-дизайном. Всё это делает Coldcard Mk4 чрезвычайно устойчивым к несанкционированному доступу — одна из причин, почему его считают “ультра-secure”.

Четвёртое место — BitBox02

Это швейцарский аппаратный кошелёк, ориентированный на простоту и открытость, при этом с сильной защитой ключей.

Его главные защитные функции:

- Комбинация Secure Element + MCU — seed зашифрован тремя частями (чип SE, MCU и ваш длинный пароль), поэтому без всех трёх компонентов, а также при лимите попыток и замедлении подбора, достать ключи практически невозможно.

- Эпоксид и неразборный корпус — ключевые микросхемы залиты смолой и корпус ломается при вскрытии, так что скрытно добраться до чипов.

- Без Bluetooth и Wi‑Fi, только USB с шифрованием Noise — меньше поверхностей атаки, а весь трафик по USB шифруется, поэтому перехватить или подменить команды почти нереально.

- Открытый код и репродьюсибл‑сборки + проверка подлинности — прошивку можно проверить и пересобрать, а приложение удостоверяется, что подключено именно оригинальное устройство.

- Ограничение попыток и защитa от брутфорса — длинный пароль намеренно «замедляют» (PBKDF2), а счётчик в SE блокирует устройство после ряда неверных вводов.

- Резервная копия на microSD и быстрая проверка — бэкап удобно хранить на карте (по умолчанию незашифрован, как бумажный seed), поэтому держите её отдельно или используйте пассфразу, и при необходимости устройство быстро проверит валидность копии.

Он защищает ключи аппаратно, программно, и обеспечивает независимость устройства для всех чувствительных операций. В случае физического захвата злоумышленнику придётся либо пытаться пытать владельца для пароля, либо разрушать чипы. Пароль можно сделать длинным, что против принуждения чуть лучше (его сложнее вытянуть, чем короткий PIN). Однако у BitBox02 нет явной функции “Duress PIN” — хотя можно реализовать нечто подобное, используя BIP39 пассфразу: например, держать основной капитал под пассфразой, а базовый кошелёк (без пассфразы) — почти пустым. Тогда при угрозе можно открыть пустой. BitBox02 поддерживает пассфразу, хотя вводить её нужно через приложение. В любом случае, устойчивость к конфискации/взлому у BitBox02 высокая: без пользовательского пароля и второго чипа враг не продвинется. Пользователю следует хранить резервную microSD и записанную фразу отдельно — тогда даже отобранный кошелёк не лишит его средств.

Третье место — Trezor Safe 5

Это новейшая модель от SatoshiLabs (выпущена ~2024), существенный шаг вперёд по безопасности по сравнению с ранними Trezor.

Его главные защитные функции:

- Secure Element (Infineon Optiga EAL6+) — отдельный защищённый чип хранит зашифрованный seed и сам проверяет PIN, блокируя дешёвые физические атаки и не выдавая ключи без кода.

- SD‑защита (PIN + microSD) — карта microSD выступает вторым фактором — без неё устройство не разблокируется даже с верным PIN, так что карту можно хранить отдельно.

- BIP39‑пассфраза и скрытые кошельки — дополнительная фраза (25‑е слово) создаёт «невидимый» кошелёк и позволяет правдоподобно показать только поверхностный баланс при принуждении.

- Shamir Backup (SLIP‑39) — seed делится на несколько частей с порогом восстановления, поэтому украденная или потерянная единичная часть бесполезна.

- Открытость и проверяемость — прошивка MCU открыта и аудируема, есть проверка подлинности устройства и связка MCU с SE, что снижает риски подмены и цепочки поставок.

- Защита прошивки и от отката — безопасная загрузка принимает только подписанные обновления и не даёт откатываться на уязвимые версии, закрывая путь вредоносной прошивке.

- Trezor Suite + Tor, без аккаунта — работать можно без регистрации и через Tor, что скрывает ваш IP и уменьшает утечки приватных данных.

Появление защищённого чипа решило главный прежний недостаток Trezor — уязвимость к физическому извлечению seed без пассфразы. Теперь Safe 5 надёжен против конфискации: если вы не сообщите PIN, злоумышленники не смогут получить содержимое памяти — оно под охраной SE, которая блокируется и стирается при взломе. Добавив опции вроде SD-карты для PIN и Shamir-backup, пользователь может ещё сильнее усложнить задачу: девайс без карты вообще не откроется, а резервные копии разрознены. При силовом принуждении владелец Safe 5 может применить пассфразу — не столь удобно, как у Coldcard с разными PIN, но тоже вариант. Против кибер-атак Safe 5 традиционно силён: экран, проверка адресов, открытый код — всё это сохранилось. В целом, Safe 5 представляет собой баланс безопасности и удобства: его считают подходящим и для новичков, но внутри него уже нет “ахиллесовой пяты” старых моделей. Конечно, полностью безрисковых решений не бывает — важно установить хороший PIN, включить пассфразу для крупных сумм. Но по совокупности функций Trezor Safe 5 сейчас один из наиболее защищённых мультикоин-кошельков (особенно для тех, кто ценит открытость).

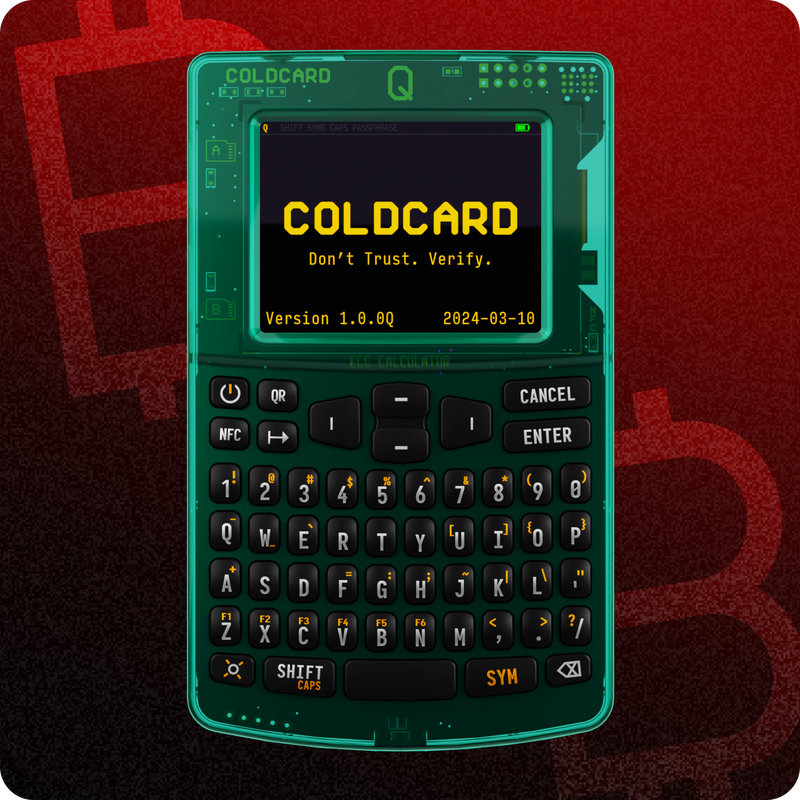

Второе место — Coldcard Q

Это флагманская модель от Coinkite, развивающая идеи Coldcard Mk4. Фактически Coldcard Q сохраняет всю защитную основу Mk4 и добавляет новые возможности, делающие устройство самостоятельнее и ещё более удобным в офлайн-режиме.

Его главные защитные функции:

- Наследованные защиты Mk4 (два Secure Element, anti‑phishing, лимит попыток, duress PIN)

- Большой цветной экран 3.2″ и QWERTY‑клавиатура — длинные пароли и пассфразы вводятся быстро и без ошибок, а детали транзакций видно чётко — легче заметить подмену.

- QR‑сканер с подсветкой — обмен PSBT полностью офлайн через QR без проводов и карт, что исключает атаки через соединение с ПК/телефоном.

- Два слота microSD и место для хранения карт — можно разделить рабочие файлы и бэкапы, а шифрованные резервные копии на SD остаются бесполезны без вашего пароля.

- Питание от батареек и NFC с физическим «килл‑свитчем» — устройство работает автономно без USB, а USB/NFC при желании можно необратимо отключить, добиваясь максимальной изоляции.

- Индикаторы активности и фонарик — отдельные LED показывают работу USB/SD/NFC (легче заметить нежелательный трафик), а подсветка помогает сканировать QR в темноте.

- HSM и совместная подпись — поддерживает политики подписи и ко‑подпись между устройствами, что удобно для корпоративных и мультисиг‑сценариев.

Coldcard Q можно считать “супер-усиленным кошельком”. Все барьеры Mk4 остаются: защита от взлома PIN, secure elements, скрытые PIN, уничтожение при переборе. Q ещё и устраняет те редкие моменты, где Mk4 можно было “подловить” на удобстве: например, сложный ввод пассфразы — теперь не проблема, значит больше людей будут реально пользоваться пассфразой. Оффлайн-режим стал ещё проще — QR-сканер снимает зависимость от ПК в принципе. Если представить конфискацию/грабёж: Coldcard Q, при грамотной настройке, – пожалуй, самое труднодоступное устройство для злоумышленника. У владельца могут быть несколько сценариев: вы можете вообще не носить с собой основной seed – хранить его на шифрованной SD, и носить сам Q с другим приманочным кошельком. Тогда если отберут устройство — на нём пустышка, а backup без пароля бесполезен. Или держать основной seed в устройстве, но тогда полагаться на duress PIN (который очистит все при угрозе). Итого, Coldcard Q создавался, чтобы противостоять даже самым серьёзным угрозам физической безопасности, не жертвуя удобством повседневного использования.

Первое место — Keystone 3 Pro

Это улучшенная версия кошелька Keystone (ранее известного как Cobo Vault). Он выделяется тем, что полностью работает без проводов (air-gapped) и внедряет ряд уникальных аппаратных защит.

Его главные защитные функции:

- Три Secure Element‑чипа — два хранят seed, третий отвечает за биометрию, поэтому нет единой точки отказа и каждый секрет физически изолирован.

- Изоляция ключей и взаимная проверка SE — seed генерируется и используется двумя SE, которые удостоверяют друг друга, так что вынуть ключи без них невозможно.

- Отдельный Secure MCU для отпечатка — шаблон пальца хранится и сверяется внутри MAX32520, его нельзя скопировать из обычной памяти.

- Анти‑вскрытие (tamper‑proof сетка) — при повреждении защитной сетки устройство автоматически стирает данные, как банковский HSM.

- Полный air‑gap — нет USB/Bluetooth для данных, обмен идёт через QR‑коды, поэтому удалённо подключиться или внедриться в канал связи нельзя.

- Биометрия + PIN — отпечаток ускоряет разблокировку, но после перезапуска всё равно нужен пароль, то есть биометрия — удобство, а не замена защиты.

- Шифрование с разделением ключа между SE — часть ключа шифрования хранится в одном SE, часть — в другом, поэтому офлайн‑перебор пароля бессмыслен без второго чипа.

Он во многом сравним с Coldcard Q по целевой модели — полностью изолированное, максимально защищённое устройство. Отличие: Keystone — мультикоиновый кошелёк (поддерживает много монет), то есть крупнее кодовая база, но они стремятся её тоже сделать открытой, чтобы минимизировать риски. В случае принуждения слабое место — отпечаток пальца. Если враги захватили владельца и устройство, им достаточно заставить приложить палец, чтобы разблокировать (если устройство уже настроено). Но если устройство было выключено, потребуется ещё пароль. Если эти моменты учесть, Keystone 3 Pro практически неприступен ни удалённо, ни при аппаратном взломе без вашего участия.

В итоге мы можем подметить следующее:

Аппаратные кошельки заметно повышают безопасность: ключи изолированы, операции подтверждаются на собственном экране, а оффлайн‑режимы минимизируют удалённые риски. Компромисс — чуть меньше удобства в повседневных платежах и Web3‑сценариях. Из рассмотренных моделей каждый делает акцент на своём: Coldcard Mk4 — максимальная автономность и анти‑тампер, BitBox02 — простота и открытость, Trezor Safe 5 — сбалансированный мультикоин с SE и SD‑protect, Coldcard Q — «усиленный» оффлайн с клавиатурой и QR‑сканером, Keystone 3 Pro — наиболее изолированный мультикоин с тройным SE и air‑gap.

В течение пары недель я испробую Keystone 3 Pro и, если будет интересно, сделаю небольшой отзыв.

Последнее редактирование: